Enunciado 3: Transmisión de datos - capa física

Introducción

Duración

1 hora 15 minutos

Palabras clave

direcciones MAC, OUI, bus, slots, conectores de red, métodos antiguos de codificación de los datos, codificación Manchester, codificación Manchester diferencial, codificación NRZ-I, soportes de transmisión, fibra óptica, par trenzado, cable coaxial.

Objetivo

Ahora aprenderá a reconocer una dirección MAC válida y a identificar al fabricante de la dirección MAC capturada en una red. Identificará los slots de una placa base y reconocerá los buses antiguos y los actuales utilizados por las tarjetas de red. También aprenderá a identificar los conectores de red más comunes, a codificar datos mediante las codificaciones más generalizadas y, finalmente, a reconocer el cableado de red y qué tipo de soporte está asociado.

Estos ejercicios corresponden al capítulo Transmisión de datos en la capa física del libro Redes informáticas: nociones fundamentales de la colección Recursos Informáticos, de Ediciones ENI.

Material necesario

Acceso a Internet.

Requisitos

Para validar los requisitos necesarios, antes de abordar los ejercicios, responda a las siguientes preguntas:

|

1. |

¿Cuáles son las características de una dirección MAC utilizada en un dispositivo de red, como una tarjeta? |

|

|

|

…...................................................................................................................... |

|

|

|

…...................................................................................................................... |

|

|

2. |

a. |

¿Qué tipos de buses se utilizaban en otras épocas y cuáles se utilizan actualmente? |

|

|

|

…............................................................................................................... |

|

|

|

…................................................................................................................. |

|

|

b. |

De estos buses, ¿cuáles son los que utilizan las tarjetas de red? |

|

|

|

…............................................................................................................... |

|

|

|

…............................................................................................................... |

|

3. |

¿Qué método de codificación se utilizaba en una red Token Ring? |

|

|

|

a. |

Manchester |

|

|

b. |

Manchester diferencial |

|

|

c. |

NRZ-I |

|

4. |

¿Cómo se codifica un 1 en una red Ethernet? |

|

Enunciado 3.1 Identificación de direcciones MAC válidas

Duración estimada: 5 minutos

Indique, en la siguiente lista, qué direcciones MAC (Medium Access Control) son válidas (se pueden asignar a una tarjeta de red). Explique por qué.

….........................................................................................................................

|

a. |

00-A0-B0-F9-H3-11 |

|

b. |

10-20-30-40-50-60 |

|

c. |

00-A0-FF-10-G7-99 |

|

d. |

00-99-00-11-00 |

|

e. |

FF-FF-FF-FF-FF-FF |

|

f. |

C0-00-10-20-30-72 |

Enunciado 3.2 Identificación de direcciones MAC de fabricantes

Duración estimada: 15 minutos

Usted es administrador de red de una empresa que tiene centenares de puestos y ha iniciado un análisis de tramas. Entre las tramas capturadas, algunas no están identificadas y quisiéramos saber más. ¿Cómo hacer que la dirección MAC capturada nos diga la identificación del componente en el origen de la emisión de una trama?

Mediante el acceso a Internet, identifique los fabricantes de las siguientes direcciones MAC:

….........................................................................................................................

|

a. |

00-01-43-20-41-F4 |

|

b. |

00-50-F2-02-34-A1 |

|

c. |

00-01-02-83-BC-31 |

|

d. |

00-02-B3-72-19-DE |

|

e. |

00-04-DC-95-11-28 |

|

f. |

00-0B-C5-73-8B-C6 |

|

g. |

00-00-D8-72-AB-E4 |

|

h. |

00-90-04-27-51-AE |

|

i. |

00-50-56-12-A0-92 |

Pista

En el motor de búsqueda Google, teclee por ejemplo +ieee +standards +oui.

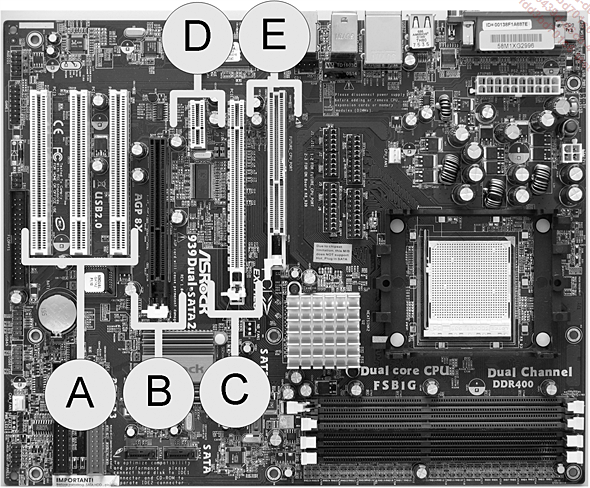

Enunciado 3.3 Identificación de slots en una placa base

Duración estimada: 5 minutos

|

1. |

Indique los tipos de bus de la siguiente placa base: |

A: ...........................................................

B: ...........................................................

C: ...........................................................

D: ...........................................................

E: ............................................................

|

2. |

¿Cuáles son los que puede utilizar una tarjeta de red? |

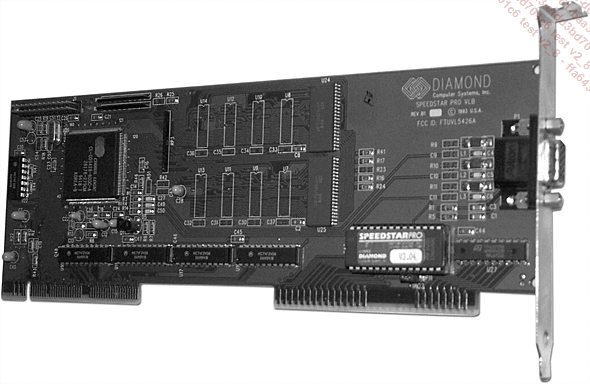

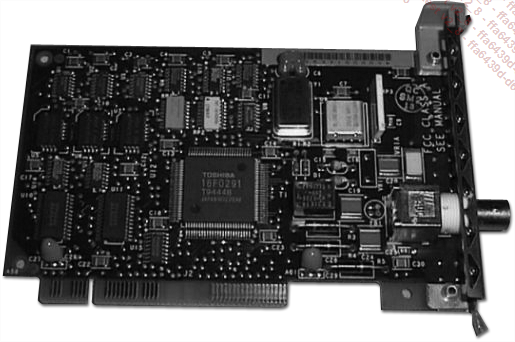

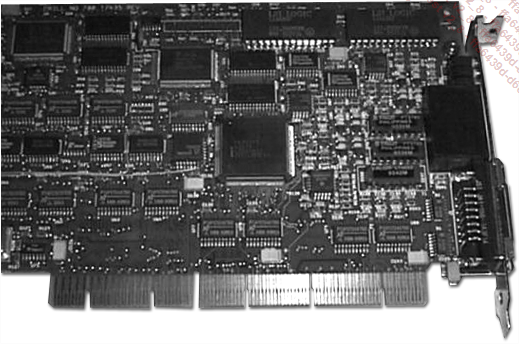

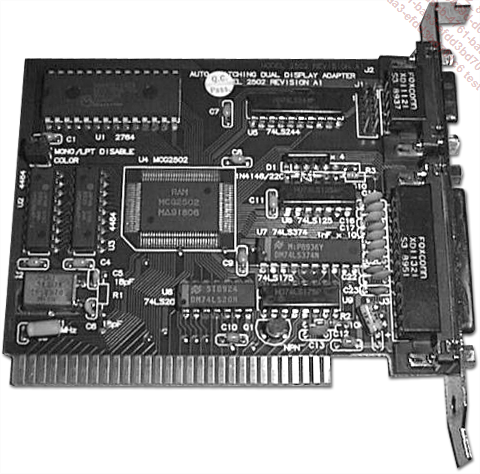

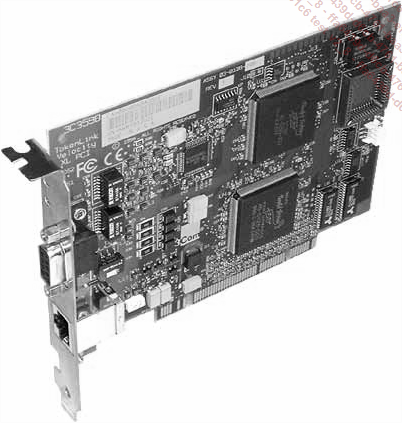

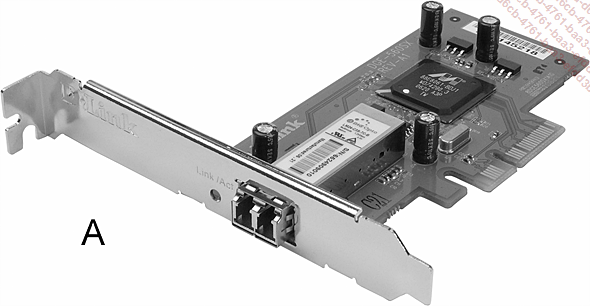

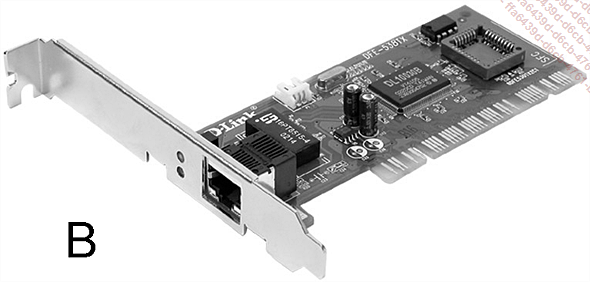

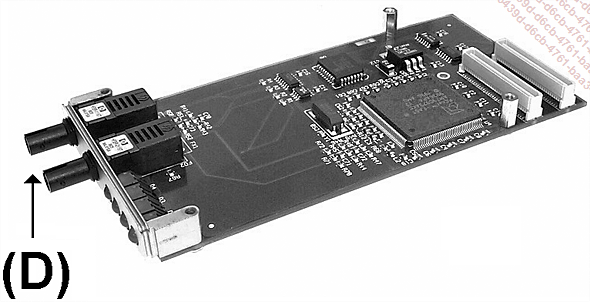

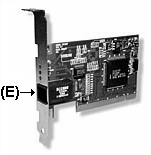

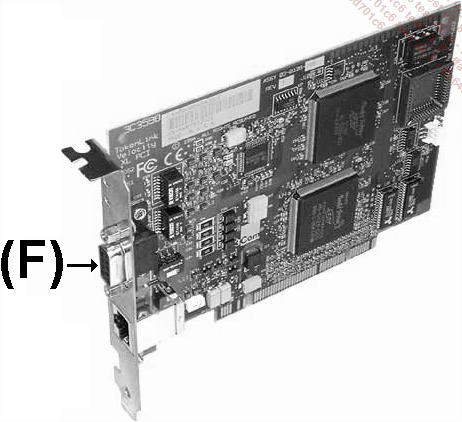

Enunciado 3.4 Identificación de tarjetas y buses antiguos

Duración estimada: 5 minutos

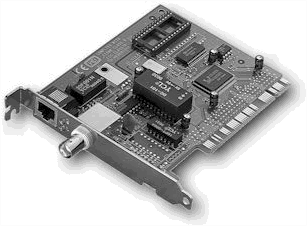

¿Qué tipos de bus corresponden a las siguientes fotos? Indique el tipo de tarjeta de que se trata.

|

a. |

|

b. |

|

|

|

|

|

|

|

c. |

|

d. |

|

|

|

|

|

|

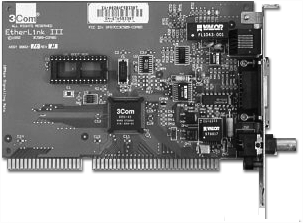

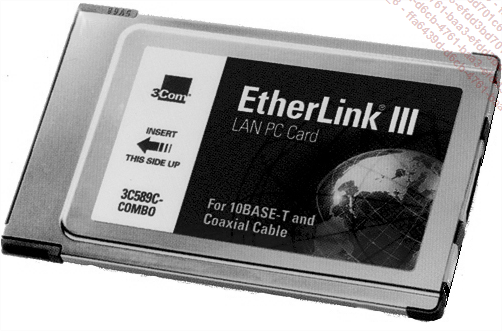

Enunciado 3.5 Tarjetas de red y buses asociados

Duración estimada: 5 minutos

Indique los buses asociados a estas tarjetas de red antiguas:

|

a. |

|

|

|

b. |

|

|

|

c. |

|

|

Enunciado 3.6 Identificación de buses

Duración estimada: 5 minutos

Haga un círculo en el tipo de bus correspondiente a la imagen:

|

|

A: ISA PCI AGP PCI-Express

B: ISA PCI AGP PCI-Express

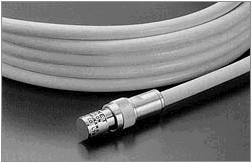

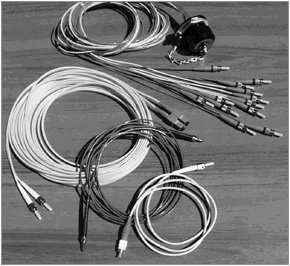

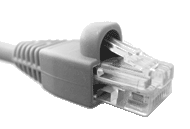

Enunciado 3.7 Identificación de conectores de red

Duración estimada: 10 minutos

Indique de qué tipo son los siguientes conectores y el tipo de soporte físico asociado (cable):

|

|

|

|

|

|

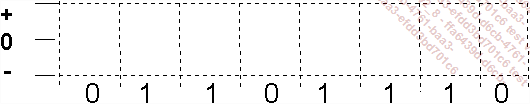

Enunciado 3.8 Codificación de los datos

Duración estimada: 15 minutos

|

1. |

¿Qué método de codificación se utilizaba en una red Ethernet de 10 Mbps de tipo 10baseT? |

|

2. |

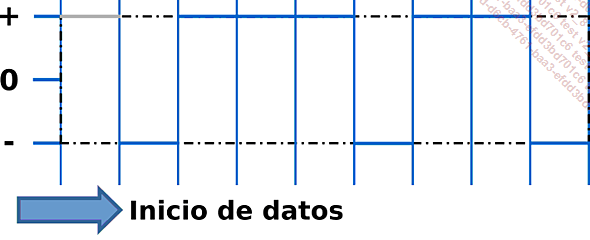

Codifique, en el siguiente esquema, el byte propuesto con este método de codificación: |

|

3. |

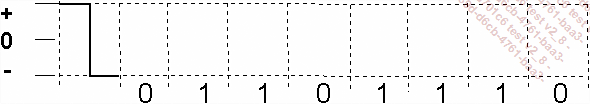

¿Qué método de codificación se utilizaba en una red Token Ring? |

|

|

…...................................................................................................................... |

|

|

…...................................................................................................................... |

|

4. |

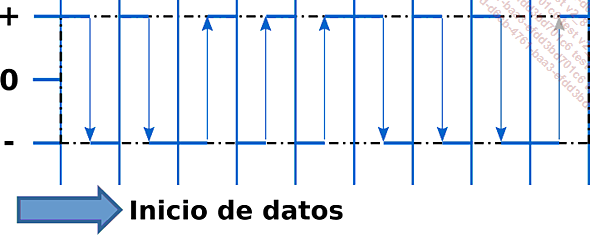

Codifique, en el siguiente esquema, el byte propuesto con este método de codificación: |

|

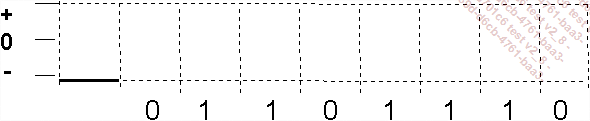

5. |

¿Qué método de codificación se utiliza en las redes FDDI? |

|

|

…...................................................................................................................... |

|

|

…...................................................................................................................... |

|

6. |

Codifique, en el siguiente esquema, el byte propuesto con este método de codificación: |

|

7. |

¿Qué byte se representa por la siguiente señal capturada de la siguiente tarjeta de red? |

|

8. |

¿Qué byte se representa por la siguiente señal capturada de la siguiente tarjeta de red? |

|

9. |

¿Qué byte se representa... |

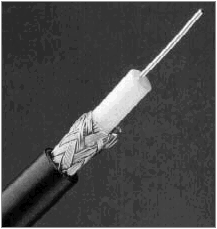

Enunciado 3.9 Soportes de transmisión

Duración estimada: 5 minutos

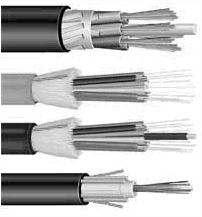

Indique a qué tipo de soporte se asocia generalmente cada uno de los siguientes elementos:

|

a. |

|

b. |

|

|

|

|

|

|

|

c. |

|

d. |

|

|

|

|

|

|

|

e. |

|

f. |

|

|

|

|

|

|

|

g. |

|

h. |

|

|

|

|

|

|

|

i. |

|

j. |

|

|

|

|

|

|

|

k. |

|

l. |

|

|

|

|

|

|

Pista

Puede tratarse de fibra óptica, cable coaxial fino o grueso o de par trenzado.

|

2. |

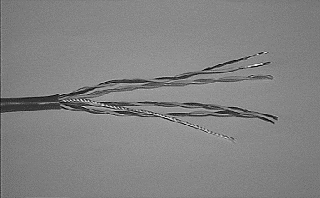

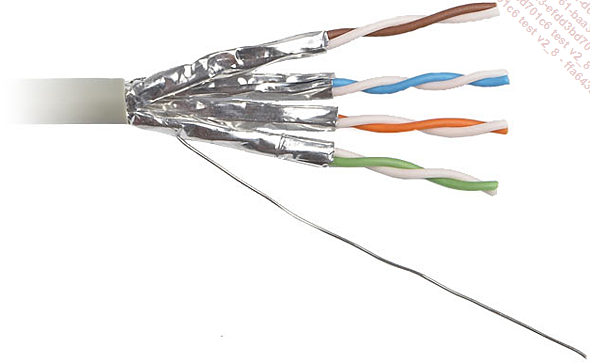

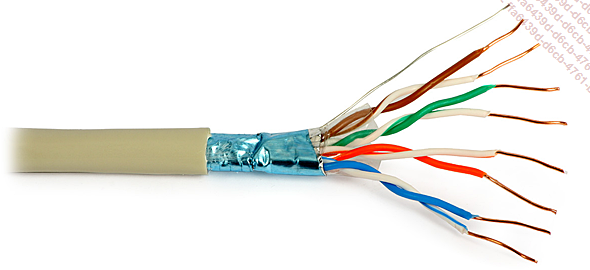

A continuación,

indique de qué tipo de cable se trata en cada caso: [A] S/FTP [B] F/UTP [C] STP |

|

|

Escriba debajo de las imágenes el tipo de cable asociado: |

|

|

[1] |

|

|

|

|

|

|

|

[2] |

|

|

|

|

|

|

|

[3] |

|

|

|

|

|

Pistas

S/FTP corresponde a Shielded Foiled Twisted Pair.

F/UTP corresponde a Foiled Unshielded Twisted Pair.

STP corresponde a Shielded Twisted Pair.

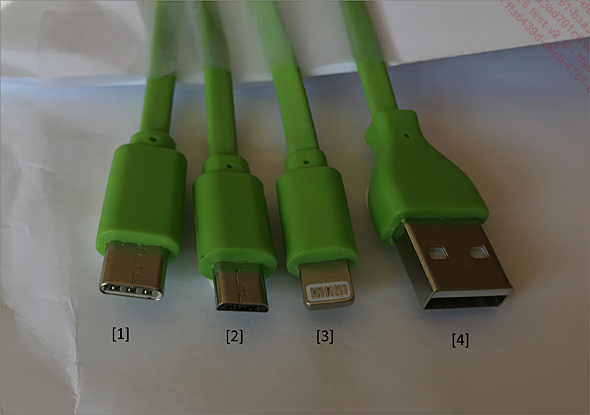

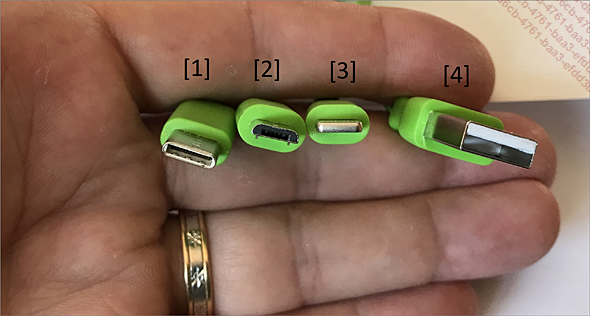

Enunciado 3.10 Tipos de conectores USB

Duración estimada: 5 minutos

El objetivo de este ejercicio es identificar los conectores USB que se utilizan.

Indique de qué tipo es cada conector (del [1] al [4]):

[A]: Tipo A

[B]: Micro B

[C]: Tipo C

[D]: Lightning

Complete a continuación, indicando a qué tipo de conector [A], [B], [C] o [D] corresponde:

[1] :

[2] :

[3] :

[4] :

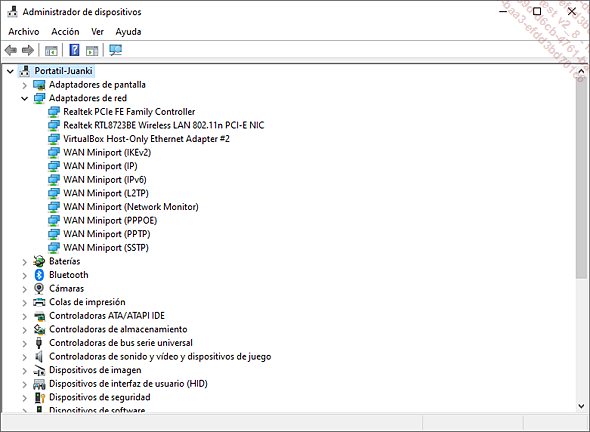

Enunciado 3.11 Identificación de tarjetas de red

Duración estimada: 5 minutos

El objetivo de este ejercicio es identificar los dispositivos asociados a las tarjetas de red desde el Administrador de dispositivos de Windows 10.

|

1. |

Identifique en la captura de pantalla del Administrador de dispositivos de Windows las tarjetas de red por cable: |

|

|

Sus respuestas:  |

|

2. |

Identifique, en la captura de pantalla anterior, la tarjeta o las tarjetas de red wifi: |

|

|

Sus respuestas:  |

Ediciones ENI Editorial | líder en informática

Ediciones ENI Editorial | líder en informática